W tym artykule dowiesz się, jak skutecznie zabezpieczyć swoją stronę opartą na WordPressie przed najczęstszymi zagrożeniami. Przedstawimy praktyczne porady, instrukcje krok po kroku oraz listę niezbędnych narzędzi, które pomogą Ci kompleksowo zadbać o bezpieczeństwo Twojej witryny. Jako Jerzy Czarnecki, postaram się przekazać Wam moją wiedzę i doświadczenie, aby Wasze strony były bezpieczne.

Skuteczne zabezpieczenie WordPressa kluczowe kroki dla Twojej strony

- Regularne aktualizacje rdzenia, wtyczek i motywów to podstawa ochrony przed lukami bezpieczeństwa.

- Używaj silnych haseł, uwierzytelniania dwuskładnikowego (2FA) i usuń domyślnego użytkownika "admin".

- Wdrożenie wtyczek bezpieczeństwa (np. Wordfence, Solid Security) z firewallem i skanerem malware jest niezbędne.

- Zmieniaj domyślne adresy logowania i ograniczaj próby logowania, by chronić się przed atakami brute-force.

- Regularne kopie zapasowe strony i bazy danych stanowią polisę ubezpieczeniową na wypadek włamania.

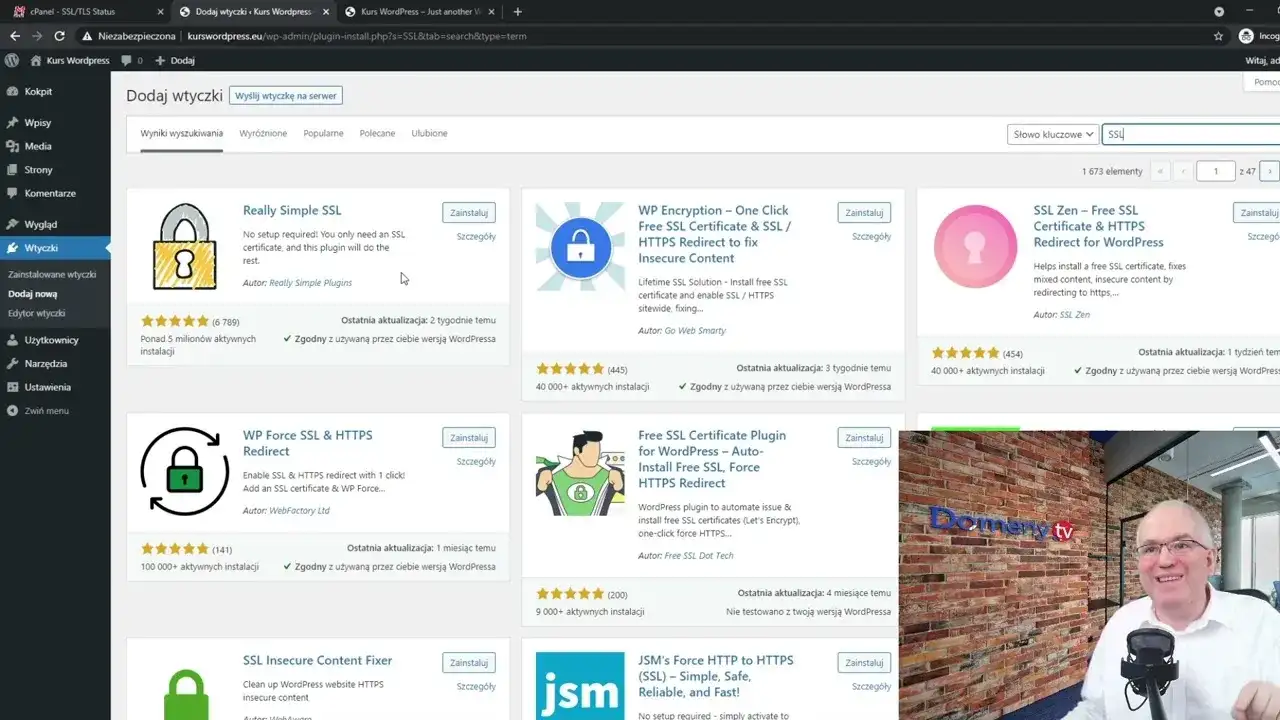

- Zadbaj o certyfikat SSL (HTTPS) i wybierz bezpieczny hosting.

Dlaczego bezpieczeństwo WordPressa to dziś priorytet?

W dzisiejszym cyfrowym świecie, gdzie zagrożenia cybernetyczne ewoluują w zastraszającym tempie, bezpieczeństwo strony internetowej nie jest już opcją, lecz absolutną koniecznością. Zwłaszcza jeśli Twoja witryna działa na WordPressie, musisz być świadomy, że jesteś celem numer jeden dla cyberprzestępców. Pozwólcie, że wyjaśnię, dlaczego.

Statystyki mówią same za siebie: jak często atakowane są polskie strony?

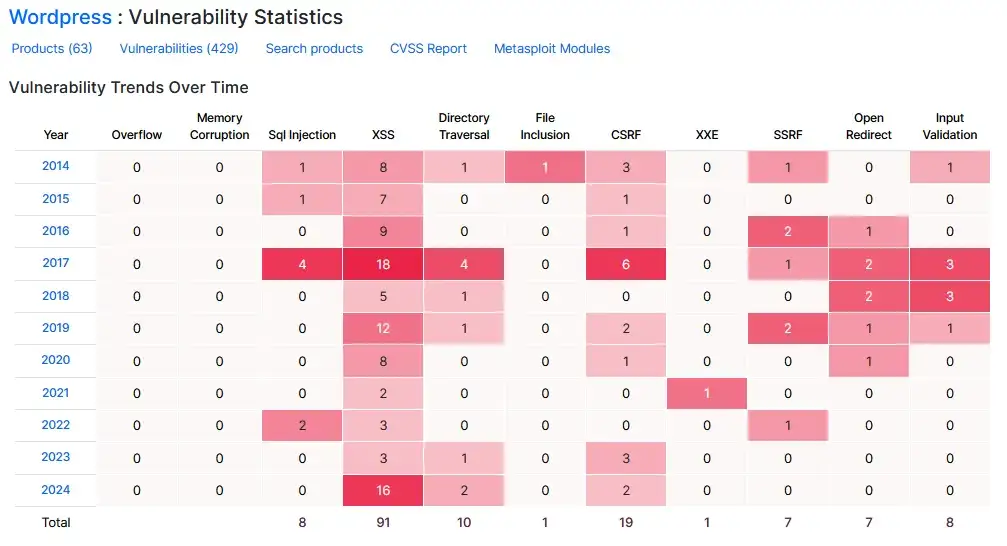

WordPress jest bezapelacyjnie najpopularniejszym systemem zarządzania treścią (CMS) w Polsce, zasilając ponad 45% wszystkich stron internetowych. Ta ogromna popularność, choć korzystna dla deweloperów i użytkowników, czyni go również głównym celem dla hakerów. Statystyki są alarmujące: najczęstsze wektory ataków to luki w nieaktualizowanych wtyczkach i motywach, które odpowiadają za ponad 55% udanych włamań. Ataki typu brute-force, czyli próby odgadnięcia danych logowania, stanowią kolejne około 20% zagrożeń. Szacuje się, że rocznie ponad 30 000 polskich stron na WordPressie pada ofiarą różnego rodzaju cyberataków. To ogromna liczba, która powinna dać do myślenia każdemu właścicielowi witryny.

Jakie są najpoważniejsze konsekwencje udanego włamania na Twoją stronę?

Skutki udanego włamania mogą być druzgocące, zarówno dla Ciebie, jak i dla Twoich użytkowników. Oto najważniejsze z nich:

- Kradzież danych: Hakerzy mogą uzyskać dostęp do poufnych informacji użytkowników (dane osobowe, e-maile, hasła), co prowadzi do poważnych konsekwencji prawnych i utraty zaufania.

- Infekcja złośliwym oprogramowaniem (malware): Strona może zostać zainfekowana wirusami, trojanami lub oprogramowaniem szpiegującym, które rozprzestrzenia się na odwiedzających.

- Utrata reputacji i zaufania: Zhakowana strona natychmiast traci wiarygodność w oczach klientów i partnerów biznesowych.

- Kary SEO od Google: Google aktywnie skanuje strony pod kątem złośliwego oprogramowania. Wykrycie go skutkuje ostrzeżeniami w wynikach wyszukiwania, a nawet usunięciem strony z indeksu, co drastycznie obniża ruch.

- Utrata kontroli nad stroną: Hakerzy mogą zmienić treści, przekierować ruch na inne witryny, a nawet całkowicie usunąć Twoją stronę.

- Potencjalne problemy prawne: W przypadku wycieku danych osobowych możesz zostać pociągnięty do odpowiedzialności prawnej, zwłaszcza w kontekście RODO.

Mit "małej, nieistotnej strony": dlaczego każdy WordPress jest celem?

Często słyszę argument: "Moja strona jest mała, nikt nie będzie chciał jej zhakować". To niestety bardzo niebezpieczny mit. W rzeczywistości, większość ataków na strony WordPress nie jest dziełem hakerów celujących w konkretną, dużą firmę. Są to zazwyczaj zautomatyzowane ataki botnetowe. Boty nie rozróżniają wielkości ani znaczenia strony. Skanują internet w poszukiwaniu znanych podatności w tysiącach witryn jednocześnie i wykorzystują je, aby zainfekować każdą możliwą witrynę. Często zhakowane strony są wykorzystywane do rozsyłania spamu, jako części większych sieci botów do przeprowadzania ataków DDoS, do hostowania złośliwego oprogramowania lub do kopania kryptowalut. Nawet najmniejsza strona może stać się ogniwem w łańcuchu cyberprzestępczości, dlatego każda witryna na WordPressie wymaga solidnych zabezpieczeń.

Fundamenty bezpieczeństwa: Pierwsze kroki do wzmocnienia WordPressa

Zbudowanie bezpiecznej strony na WordPressie zaczyna się od solidnych fundamentów. Tak jak w każdym projekcie, podstawy są kluczowe. Skupmy się na najbardziej elementarnych, ale jednocześnie najważniejszych aspektach, które często są niedoceniane.

Hasła i użytkownicy: Twoja pierwsza linia obrony

Dane logowania to brama do Twojej strony. Jeśli ta brama jest słaba, cała reszta zabezpieczeń może okazać się niewystarczająca. Pamiętaj, że to Ty jesteś pierwszą i najważniejszą linią obrony.

Jak stworzyć naprawdę silne hasło, którego nie złamie nikt?

Silne hasło to podstawa. Nie ma tu miejsca na kompromisy. Oto moje wskazówki:

- Długość ma znaczenie: Hasło powinno mieć co najmniej 12-16 znaków. Im dłuższe, tym trudniejsze do złamania.

- Kombinacja znaków: Używaj mieszanki dużych i małych liter, cyfr oraz znaków specjalnych (np. !, @, #, $, %, ^, &, *).

- Unikaj danych osobowych: Nigdy nie używaj swojego imienia, nazwiska, daty urodzenia, nazwiska zwierzaka czy innych łatwych do odgadnięcia informacji.

- Unikalność: Każde konto powinno mieć inne, unikalne hasło. Powtarzanie haseł to proszenie się o kłopoty.

- Menedżery haseł: Gorąco polecam używanie menedżerów haseł (np. LastPass, 1Password, Bitwarden). Generują one silne, unikalne hasła i bezpiecznie je przechowują, uwalniając Cię od konieczności ich zapamiętywania.

Dlaczego natychmiast musisz usunąć użytkownika "admin"?

Domyślna nazwa użytkownika "admin" to cel numer jeden dla ataków brute-force. Hakerzy wiedzą, że wielu użytkowników WordPressa pozostawia tę nazwę bez zmian. To jak zostawienie klucza pod wycieraczką. Jeśli masz użytkownika o nazwie "admin", natychmiast go usuń. Utwórz nowego użytkownika z uprawnieniami administratora, nadaj mu unikalną nazwę i silne hasło, a następnie zaloguj się na niego i usuń stare konto "admin". Pamiętaj, aby przypisać wszystkie treści do nowego administratora.

Uwierzytelnianie dwuskładnikowe (2FA): Dodatkowa ściana chroniąca Twoje logowanie

Uwierzytelnianie dwuskładnikowe (2FA) to dodatkowa warstwa bezpieczeństwa, która wymaga podania drugiego czynnika weryfikacji oprócz hasła. Może to być kod z aplikacji na smartfonie, SMS lub klucz sprzętowy. Nawet jeśli haker pozna Twoje hasło, bez drugiego czynnika nie będzie w stanie się zalogować. To jak posiadanie dwóch zamków w drzwiach. Wtyczki takie jak Wordfence Login Security, Google Authenticator (dostępne również jako wtyczki) czy Solid Security oferują łatwą integrację 2FA z Twoim WordPressem. Zdecydowanie polecam wdrożenie tego rozwiązania dla wszystkich kont administratorów.

Magia aktualizacji: Dlaczego ignorowanie ich to proszenie się o kłopoty

Jeśli miałbym wskazać jedną, najważniejszą rzecz, którą możesz zrobić dla bezpieczeństwa swojej strony, byłyby to regularne aktualizacje. Nieaktualne oprogramowanie rdzeń WordPressa, wtyczki i motywy jest główną przyczyną udanych włamań, odpowiadając za ponad 55% przypadków. Deweloperzy ciągle pracują nad poprawkami bezpieczeństwa, a każda aktualizacja często zawiera kluczowe łatki, które eliminują nowo odkryte luki. Ignorowanie ich to świadome wystawianie się na ryzyko.

Rdzeń WordPressa, wtyczki i motywy: jak zarządzać aktualizacjami bezboleśnie?

Regularne przeprowadzanie aktualizacji jest kluczowe. Możesz to zrobić bezpośrednio z poziomu panelu administracyjnego WordPressa, w sekcji "Aktualizacje". Zawsze upewnij się, że aktualizujesz wszystko: rdzeń WordPressa, wszystkie aktywne i nieaktywne wtyczki, a także używany motyw. Przed każdą dużą aktualizacją, zwłaszcza rdzenia, zawsze wykonaj kopię zapasową. Jeśli masz taką możliwość, testuj aktualizacje na środowisku stagingowym (testowym), zanim wdrożysz je na stronie produkcyjnej. To minimalizuje ryzyko wystąpienia problemów z kompatybilnością.

Automatyczne aktualizacje: Włączyć czy nie? Analiza za i przeciw

Kwestia automatycznych aktualizacji budzi pewne kontrowersje. Z jednej strony, zalety są oczywiste: natychmiastowe łatanie luk bezpieczeństwa bez Twojej interwencji, co jest szczególnie ważne dla drobnych poprawek bezpieczeństwa w rdzeniu WordPressa. Z drugiej strony, istnieją wady: automatyczne aktualizacje, zwłaszcza wtyczek i motywów, mogą czasem prowadzić do problemów z kompatybilnością i "rozsypania się" strony. Moja rekomendacja jest taka: dla drobnych aktualizacji rdzenia WordPressa oraz dla mniej krytycznych wtyczek, które są dobrze utrzymywane, automatyczne aktualizacje mogą być dobrym rozwiązaniem, pod warunkiem, że masz regularne kopie zapasowe. Dla kluczowych wtyczek i motywów, które są mocno spersonalizowane, preferuję aktualizacje manualne po wcześniejszym przetestowaniu.

Rola hostingu: Czy Twój serwer to solidna twierdza, czy domek z kart?

Jakość hostingu, na którym znajduje się Twoja strona, ma fundamentalne znaczenie dla jej ogólnego bezpieczeństwa. Nawet najlepiej zabezpieczony WordPress może paść ofiarą, jeśli serwer jest słabo chroniony.

Czego wymagać od dobrej firmy hostingowej w kontekście bezpieczeństwa?

Wybierając hosting, zwróć uwagę na następujące aspekty bezpieczeństwa:

- Regularne kopie zapasowe: Hosting powinien oferować codzienne, automatyczne kopie zapasowe, które są przechowywane przez co najmniej kilka dni.

- Firewall na poziomie serwera: Chroni przed atakami zanim dotrą one do Twojej strony.

- Skanowanie antywirusowe i antymalware: Regularne skanowanie serwera w poszukiwaniu złośliwego oprogramowania.

- Izolacja kont: Twoja strona powinna być izolowana od innych stron na tym samym serwerze, aby infekcja jednej nie rozprzestrzeniła się na pozostałe.

- Ochrona przed atakami DDoS: Mechanizmy chroniące przed przeciążeniem serwera złośliwym ruchem.

- Aktualne oprogramowanie serwera: Regularne aktualizacje PHP, MySQL i innych komponentów serwera.

Certyfikat SSL (HTTPS): Dlaczego dziś jest to absolutny standard i jak go włączyć?

Certyfikat SSL (Secure Sockets Layer) to technologia szyfrowania danych przesyłanych między przeglądarką użytkownika a serwerem. Strony z certyfikatem SSL działają na protokole HTTPS. Dziś jest to absolutny standard nie tylko szyfruje dane (chroniąc np. dane logowania czy płatności), ale także buduje zaufanie użytkowników (zielona kłódka w przeglądarce) i jest ważnym czynnikiem rankingowym dla Google (SEO). Większość firm hostingowych oferuje darmowe certyfikaty Let's Encrypt, które można łatwo włączyć z poziomu panelu klienta. Jeśli Twoja strona nadal działa na HTTP, jak najszybciej przejdź na HTTPS.

Wzmacniamy mury obronne: Dodatkowe konfiguracje i najlepsze praktyki

Położyliśmy już solidne fundamenty. Teraz czas na wzmocnienie murów obronnych poprzez dodatkowe konfiguracje i wdrożenie najlepszych praktyk. To szczegóły, które często decydują o tym, czy Twoja strona będzie łatwym, czy trudnym celem dla atakujących.

Ukryj swoje drzwi: Jak zmienić domyślny adres strony logowania?

Domyślny adres URL strony logowania do WordPressa to zazwyczaj /wp-admin lub /wp-login.php. Hakerzy i boty doskonale o tym wiedzą i automatycznie kierują tam swoje ataki brute-force. Zmiana tego adresu na niestandardowy, trudny do odgadnięcia URL, znacząco utrudnia zautomatyzowane ataki. Nie jest to pełne zabezpieczenie, ale skutecznie eliminuje większość "leniwych" botów. Możesz to zrobić za pomocą wtyczek, takich jak WPS Hide Login, która jest prosta w obsłudze i bardzo efektywna.

Ograniczanie prób logowania: Jak automatycznie zablokować ataki typu brute-force?

Ograniczanie prób logowania to kluczowa funkcja w walce z atakami brute-force. Polega ona na blokowaniu adresu IP użytkownika po kilku nieudanych próbach zalogowania się w określonym czasie. Na przykład, jeśli ktoś pięć razy poda błędne hasło w ciągu minuty, jego adres IP zostanie zablokowany na 15 minut lub dłużej. To skutecznie uniemożliwia botom ciągłe próby odgadnięcia hasła. Jest to standardowa funkcja oferowana przez większość wtyczek bezpieczeństwa, takich jak Wordfence czy Solid Security.

Plik wp-config.php: Jak zabezpieczyć serce Twojego WordPressa?

Plik wp-config.php to serce Twojej instalacji WordPressa. Zawiera on wrażliwe dane, takie jak dane dostępowe do bazy danych, klucze bezpieczeństwa i inne krytyczne ustawienia. Dlatego jego zabezpieczenie jest absolutnie kluczowe. Upewnij się, że plik ten ma restrykcyjne uprawnienia do plików (CHMOD 644 lub nawet 440/400, jeśli to możliwe i hosting na to pozwala). Dodatkowo, w pliku wp-config.php możesz dodać stałe bezpieczeństwa, takie jak DISALLOW_FILE_EDIT, która wyłącza edytor plików w panelu WordPressa, uniemożliwiając hakerowi modyfikację plików motywu czy wtyczek po uzyskaniu dostępu do panelu administratora.

Wyłączanie funkcji, których nie potrzebujesz: Edytor plików, XML-RPC

Zawsze warto wyłączyć funkcje, z których nie korzystasz, ponieważ każda aktywna funkcja to potencjalna brama dla atakującego. Jedną z takich funkcji jest edytor plików w panelu WordPressa. Jeśli haker uzyska dostęp do panelu administratora, może użyć tego edytora do wstrzyknięcia złośliwego kodu do plików motywu lub wtyczek. Wyłączenie go poprzez dodanie define( 'DISALLOW_FILE_EDIT', true ); do pliku wp-config.php to prosta, ale skuteczna ochrona.

Kolejną funkcją, którą często warto wyłączyć, jest protokół XML-RPC. Był on używany do zdalnego publikowania treści i komunikacji z aplikacjami mobilnymi, ale obecnie jest w dużej mierze przestarzały i często wykorzystywany do przeprowadzania ataków DDoS i brute-force. Jeśli nie korzystasz z aplikacji mobilnych do zarządzania WordPressem ani z innych usług opartych na XML-RPC (np. Jetpack w niektórych konfiguracjach), rozważ jego wyłączenie. Możesz to zrobić za pomocą wtyczki lub dodając odpowiednie reguły do pliku .htaccess.

Uprawnienia do plików i folderów: Klucz do ograniczenia potencjalnych szkód

Uprawnienia do plików i folderów (CHMOD) określają, kto może czytać, zapisywać i wykonywać pliki na Twoim serwerze. Nieprawidłowe uprawnienia stanowią poważne ryzyko bezpieczeństwa, umożliwiając hakerom modyfikację plików lub wstrzykiwanie złośliwego kodu. Standardowe, bezpieczne uprawnienia to 644 dla plików i 755 dla katalogów. Oznacza to, że właściciel ma pełne prawa, grupa ma prawa do odczytu, a reszta świata ma tylko prawa do odczytu. Nigdy nie ustawiaj uprawnień 777 dla żadnych plików ani katalogów, chyba że jest to absolutnie konieczne dla konkretnej wtyczki i tylko na krótki czas. Zawsze sprawdzaj i koryguj uprawnienia, jeśli są zbyt liberalne.

Tarcza i miecz: Sprawdzone wtyczki do zabezpieczenia WordPressa

Nawet najlepsze praktyki i konfiguracje nie zastąpią dedykowanych narzędzi bezpieczeństwa. Wtyczki to nasza tarcza i miecz w walce z cyberzagrożeniami. Wybór odpowiednich rozwiązań może znacząco podnieść poziom ochrony Twojej strony.

Czym jest WAF (Web Application Firewall) i dlaczego go potrzebujesz?

WAF, czyli Web Application Firewall, to kluczowy element obrony Twojej strony. Działa jak filtr ruchu HTTP, analizując przychodzące żądania i blokując te, które wyglądają na złośliwe, zanim dotrą one do Twojej instalacji WordPressa. WAF chroni przed typowymi exploitami webowymi, takimi jak SQL Injection, Cross-Site Scripting (XSS), czy atakami na pliki. Jest to proaktywna ochrona, która potrafi zatrzymać większość zagrożeń na etapie "przed drzwiami", nie dopuszczając ich do Twojej strony. Wtyczki bezpieczeństwa często zawierają własne WAF-y, które są bardzo skuteczne.

Przegląd top 3 wtyczek typu "All-in-One": Wordfence vs Solid Security vs Sucuri

Na rynku dostępnych jest wiele wtyczek bezpieczeństwa, ale trzy z nich wyróżniają się kompleksowością i skutecznością, oferując rozwiązania "all-in-one". Są to Wordfence Security, Solid Security (dawniej iThemes Security) oraz Sucuri Security. Każda z nich oferuje firewall, skaner malware i ochronę logowania, ale mają swoje niuanse. Moim zdaniem, warto rozważyć jedną z nich jako główną tarczę dla Twojej strony.

Jak poprawnie skonfigurować skaner złośliwego oprogramowania?

Skaner złośliwego oprogramowania jest Twoim wewnętrznym detektywem, który przeszukuje pliki i bazę danych w poszukiwaniu podejrzanych wzorców. Oto jak go skonfigurować:

- Ustaw automatyczne skany: Skonfiguruj skaner tak, aby przeprowadzał automatyczne skany codziennie lub przynajmniej raz w tygodniu. Regularność jest kluczowa.

- Włącz głębokie skany: Upewnij się, że wtyczka skanuje wszystkie pliki, w tym pliki rdzenia WordPressa, wtyczek i motywów, porównując je z oficjalnymi wersjami.

- Konfiguracja powiadomień e-mail: Ustaw powiadomienia e-mail, aby natychmiast otrzymywać informacje o wykrytych zagrożeniach lub podejrzanych plikach. Szybka reakcja to podstawa.

- Usuwanie lub naprawianie: Po wykryciu zagrożenia, wtyczka zazwyczaj oferuje opcję usunięcia zainfekowanych plików lub przywrócenia ich do oryginalnej wersji. Zawsze postępuj ostrożnie i upewnij się, że masz kopię zapasową.

Firewall w praktyce: Które opcje włączyć, aby skutecznie blokować ataki?

Firewall wtyczki bezpieczeństwa to Twoja pierwsza linia obrony przed złośliwym ruchem. Oto kluczowe opcje, które powinieneś włączyć:

- Włączenie ochrony w czasie rzeczywistym: Upewnij się, że firewall działa w trybie "learning mode" (jeśli dostępny) i szybko przechodzi w tryb aktywny, blokując zagrożenia na bieżąco.

- Blokowanie znanych złośliwych adresów IP: Wtyczki często posiadają bazy danych znanych złośliwych adresów IP, które powinny być automatycznie blokowane.

- Ochrona przed typowymi wzorcami ataków: Włącz reguły chroniące przed SQL Injection, XSS, atakami na pliki i innymi typowymi exploitami.

- Ograniczanie prób logowania: Jak już wspomniałem, ta funkcja jest kluczowa w walce z atakami brute-force.

- Blokowanie krajów: Jeśli Twoja strona nie jest przeznaczona dla użytkowników z określonych krajów, możesz rozważyć blokowanie ruchu z tych regionów.

Specjalistyczne wtyczki: Kiedy warto sięgnąć po dedykowane rozwiązania?

Większość wtyczek "all-in-one" oferuje bardzo szeroki zakres funkcji, który dla większości stron jest w zupełności wystarczający. Jednak w niektórych, bardzo specyficznych przypadkach, można rozważyć sięgnięcie po dedykowane rozwiązania. Na przykład, jeśli potrzebujesz bardzo zaawansowanego uwierzytelniania dwuskładnikowego z niestandardowymi metodami, możesz poszukać wtyczki specjalizującej się tylko w 2FA. Podobnie, jeśli masz bardzo specyficzne wymagania dotyczące kopii zapasowych. Moim zdaniem jednak, dla większości użytkowników WordPressa, kompleksowe pakiety bezpieczeństwa, takie jak Wordfence czy Solid Security, są najlepszym i najbardziej efektywnym wyborem.

Plan awaryjny: Co zrobić, gdy strona WordPress została zhakowana?

Nawet przy najlepszych zabezpieczeniach, ryzyko włamania nigdy nie spada do zera. Dlatego kluczowe jest posiadanie planu awaryjnego. Musisz wiedzieć, co zrobić, gdy najgorsze się stanie. Szybka i zorganizowana reakcja może zminimalizować szkody i przyspieszyć powrót do normalności.

Niezawodny backup: Twoja polisa ubezpieczeniowa na wypadek katastrofy

Kopie zapasowe to Twoja ostatnia deska ratunku. Traktuj je jako polisę ubezpieczeniową na wypadek włamania, awarii serwera, błędu aktualizacji czy jakiejkolwiek innej katastrofy. Posiadanie aktualnej i sprawnej kopii zapasowej to absolutna podstawa.

Jak skonfigurować automatyczne kopie zapasowe strony i bazy danych?

Ręczne tworzenie kopii zapasowych jest czasochłonne i łatwo o nim zapomnieć. Dlatego kluczowe jest skonfigurowanie automatycznych backupów. Polecam popularne i sprawdzone wtyczki do backupu, takie jak UpdraftPlus czy BackWPup. Oto jak je skonfigurować:

- Wybierz częstotliwość: Ustaw codzienne kopie zapasowe dla bazy danych i cotygodniowe lub dwutygodniowe dla plików strony.

- Wybierz miejsce przechowywania: Skonfiguruj przechowywanie kopii zapasowych w bezpiecznym miejscu poza serwerem (o czym za chwilę).

- Testuj odtwarzanie: Co jakiś czas przetestuj proces odtwarzania strony z kopii zapasowej na środowisku testowym. To upewni Cię, że backup działa poprawnie.

- Zadbaj o retencję: Ustaw, ile kopii zapasowych ma być przechowywanych, zanim najstarsze zostaną usunięte. Zazwyczaj 3-5 kopii to dobry punkt wyjścia.

Gdzie bezpiecznie przechowywać swoje kopie zapasowe?

Absolutnie kluczowe jest przechowywanie kopii zapasowych poza serwerem, na którym znajduje się Twoja strona. Jeśli serwer zostanie zhakowany lub ulegnie awarii, kopie zapasowe przechowywane na nim również mogą zostać utracone. Rekomenduję przechowywanie ich w chmurze, korzystając z usług takich jak Dropbox, Google Drive, Amazon S3, czy innych dedykowanych rozwiązań do backupu. Wtyczki takie jak UpdraftPlus oferują łatwą integrację z tymi usługami.

Przeczytaj również: Zmiana domeny WordPress: Bezpieczny przewodnik krok po kroku (SEO)

Moja strona została zhakowana: Przewodnik krok po kroku, jak odzyskać kontrolę

Włamanie na stronę to stresujące doświadczenie, ale szybka i metodyczna reakcja jest kluczowa. Pamiętaj, że panika nic nie da. Działaj według sprawdzonego planu.

Pierwsze objawy infekcji: Jak rozpoznać, że coś jest nie tak?

Ważne jest, aby umieć rozpoznać, że Twoja strona została zhakowana. Oto typowe objawy:

- Przekierowania: Strona przekierowuje użytkowników na inne, często podejrzane witryny.

- Spam i dziwne linki: Na stronie pojawiają się spamerskie treści lub linki, których nie umieszczałeś.

- Brak możliwości zalogowania: Nie możesz zalogować się do panelu administratora, lub Twoje hasło zostało zmienione.

- Spowolnienie działania: Strona ładuje się znacznie wolniej niż zwykle.

- Nietypowe pliki: Na serwerze pojawiają się dziwne pliki lub katalogi, których nie rozpoznajesz.

- Ostrzeżenia od Google: Google wyświetla ostrzeżenie "Ta witryna mogła zostać zaatakowana" w wynikach wyszukiwania.

- Powiadomienia od hostingu/antywirusa: Twój hosting lub oprogramowanie antywirusowe zgłasza infekcję.

Proces czyszczenia strony ze złośliwego oprogramowania

Oto wysokopoziomowy przewodnik, jak postępować w przypadku włamania:

- Izoluj stronę: Natychmiast skontaktuj się z hostingodawcą, aby zablokować dostęp do strony lub ustawić ją w tryb konserwacji. To zapobiegnie dalszemu rozprzestrzenianiu się infekcji i szkodom.

-

Zmień wszystkie hasła: Zmień hasła do panelu WordPressa (wszystkich użytkowników), bazy danych (w pliku

wp-config.php), konta FTP/SSH oraz panelu hostingu. Użyj silnych, unikalnych haseł. - Przywróć z czystej kopii zapasowej (jeśli dostępna): Jeśli masz pewność, że posiadasz czystą kopię zapasową sprzed infekcji, przywróć stronę. To najszybsza i najbezpieczniejsza metoda. Po przywróceniu, natychmiast zmień hasła i zaktualizuj wszystko.

- Przeskanuj stronę wtyczką bezpieczeństwa: Jeśli nie masz czystej kopii zapasowej lub nie masz pewności co do jej czystości, użyj wtyczki bezpieczeństwa (np. Wordfence, Sucuri) do przeprowadzenia pełnego skanowania. Pozwól jej usunąć lub naprawić wykryte zagrożenia.

- Ręcznie sprawdź pliki rdzenia, motywy i wtyczki: Porównaj pliki rdzenia WordPressa, motywu i wtyczek z ich oryginalnymi wersjami. Szukaj zmian, dodatkowych linii kodu lub podejrzanych plików. Możesz pobrać świeże kopie ze strony wordpress.org lub repozytoriów deweloperów.

- Zaktualizuj wszystko: Po wyczyszczeniu strony, upewnij się, że rdzeń WordPressa, wszystkie wtyczki i motywy są zaktualizowane do najnowszych wersji.

- Ponownie przeskanuj: Po wszystkich działaniach, przeprowadź jeszcze jedno pełne skanowanie, aby upewnić się, że strona jest czysta.

- Powiadom Google (jeśli to konieczne): Jeśli Google oznaczyło Twoją stronę jako zainfekowaną, po jej wyczyszczeniu zgłoś to w Google Search Console, aby usunęli ostrzeżenie.